O alerta mais recente do Google não depende de uma falha de software. O ponto fraco, desta vez, é a combinação de pessoas, processos e um ecossistema de serviços conectados. À medida que criminosos trocam exploits de código por engenharia social, o Gmail passa a ocupar o centro da estratégia de ataque.

O que disparou o novo alerta

Em junho de 2025, os atacantes não precisaram criar um malware sofisticado. Eles fizeram uma ligação. Um golpe por telefone (vishing) direcionado enganou um funcionário do Google e abriu caminho para um ambiente do Salesforce usado para gerir leads do Google Ads. A partir dali, o grupo conseguiu extrair dados de contato, anotações e identificadores de negócios. Eles não entraram no Google Ads em si, mas levaram informação suficiente para aplicar fraudes convincentes em larga escala.

Junho de 2025: uma ligação de vishing resultou em acesso a uma instância do Salesforce ligada a leads do Google Ads. O que vazou foram dados de contato, não os sistemas do Ads. A consequência é mais phishing e golpes bem contextualizados, não “explorações” chamativas de software.

Essa abordagem não é isolada. Equipes de segurança observaram, ao longo de 2025, uma onda de ataques a ambientes (tenants) do Salesforce envolvendo dezenas de marcas grandes. Entre os nomes associados a essas campanhas aparecem Scattered Spider e ShinyHunters. A lógica é direta: explorar confiança, não força. Como o Salesforce permite aplicativos conectados e integrações amplas, sem monitoramento rigoroso e políticas restritivas esses caminhos viram corredores discretos para retirada de dados.

Por que o Salesforce importa numa história sobre Gmail

Em CRMs, equipes comerciais registram nomes, cargos, telefones, observações, ciclo de compra e até pistas de orçamento. Para um golpista, isso é combustível. Com esse contexto, uma ligação ou e-mail “parece real”. Um falso técnico de “suporte do Google” consegue citar o produto certo, a campanha certa e até o jargão interno correto. A vítima reage, entrega tokens, aprova acessos. Um único deslize pode fazer um domínio inteiro balançar.

Além do impacto operacional, esse tipo de extração de contatos e anotações pode gerar obrigações internas de resposta a incidentes e, no Brasil, atenção redobrada a práticas alinhadas à LGPD. Mesmo quando o alvo final é fraude (e não “vender” dados), o efeito é o mesmo: mais pessoas expostas a abordagens altamente personalizadas.

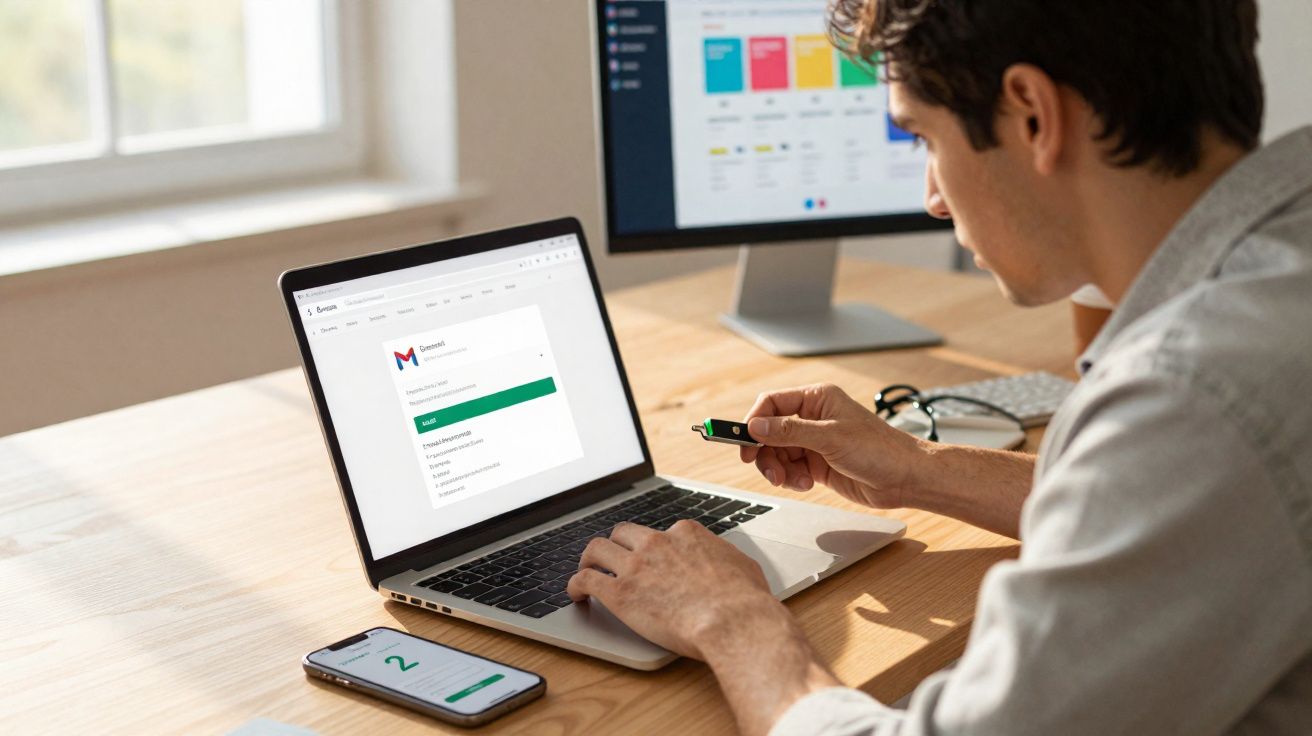

Por que a sua senha do Gmail virou a última barreira fina

Grupos monitorados como UNC6040 e The Com avançaram ainda mais ao abusar do fluxo de trabalho do Data Loader do Salesforce. Eles orientam a vítima a instalar um aplicativo adulterado, capturam tokens OAuth e contornam a autenticação de dois fatores por SMS (2FA). Uma vez dentro de uma conta Gmail, os invasores “pivotam” para Drive, Docs e Meet. Em seguida, vasculham a caixa de entrada em busca de faturas, relações com fornecedores e conversas internas para montar um golpe de comprometimento de e-mail corporativo (BEC). Cada inbox obtido fornece novos alvos e pretextos mais ricos.

Tokens OAuth roubados podem permitir que um invasor aja como você sem precisar pedir o código novamente. Isso enfraquece o 2FA por SMS e transforma o Gmail numa plataforma para movimentação lateral.

A reutilização de senha acelera o estrago. Muita gente repete a mesma combinação em vários serviços, e criminosos testam esses pares em tudo que encontram. Mesmo quando há códigos por SMS, um atacante habilidoso pode pressionar a vítima a ler um código “só para confirmar a titularidade” - exatamente o que não deve acontecer.

De uma caixa de entrada a uma rede inteira

Quando uma conta Gmail cai, os criminosos passam a enviar mensagens com aparência interna a partir de um endereço legítimo. Eles compartilham documentos do Google contaminados, solicitam “atualização” de pagamentos, pedem reset de VPN. Recursos em que as pessoas confiam - links do Drive, convites de agenda, pré-visualizações embutidas - viram isca. Quanto mais conectado o ambiente de trabalho, maior o raio de impacto.

Faça agora: bloqueio em cinco minutos no Gmail

- Troque hoje a senha do Gmail. Use no mínimo 14 caracteres, exclusiva para o Gmail. Um gerenciador de senhas pode criar e guardar por você.

- Saia do SMS e migre para um app autenticador ou chaves de acesso (passkeys). Remova 2FA baseado apenas em número de telefone.

- Revise o acesso de terceiros. Na Conta do Google, em “Segurança”, verifique e revogue aplicativos que você não reconhece ou não usa mais.

- Cheque a atividade recente de segurança. Procure novos dispositivos, novas localizações e alertas de login. Encerre sessões desconhecidas.

- Fortaleça as opções de recuperação. Atualize números antigos, defina um e-mail alternativo sob seu controle e adicione uma chave física ou chave de acesso como contingência.

Chaves de acesso superam senhas porque a chave privada não sai do seu dispositivo. Uma página falsa não consegue reaproveitar algo que nunca viu.

Verificações extras se você lida com dados da empresa (Gmail/Workspace)

- Separe trabalho e vida pessoal. Use navegadores ou perfis distintos, cofres de senha separados e métodos de recuperação diferentes.

- Corte conexões OAuth desnecessárias. Conceda apenas o escopo mínimo que um aplicativo realmente precisa.

- Desative “senhas de app” que não são mais necessárias. Elas contornam proteções modernas.

Um reforço prático: combine com sua operadora um PIN de troca de chip (SIM swap), quando disponível. Isso não substitui chaves de acesso, mas reduz a chance de seu número ser sequestrado para interceptar SMS.

Movimentos comuns de ataque e correções rápidas

| Movimento do ataque | Onde acontece | Correção rápida |

|---|---|---|

| Ligações “do suporte” pedindo códigos | Telefone ou chat | Nunca dite códigos. Desligue e retorne usando um canal oficial verificado. |

| Pedido para instalar uma “ferramenta do Google” | Computador | Instale apenas pela loja oficial do fornecedor. Bloqueie instaladores desconhecidos. |

| Tela de consentimento OAuth com escopos amplos | Navegador | Leia os escopos. Se pedir e-mail, contatos e Drive sem necessidade clara, pare. |

| Interceptação de 2FA por SMS ou troca de chip | Rede móvel | Migre para 2FA por app ou chaves de acesso. Adicione um PIN anti-SIM swap na operadora. |

O que as empresas precisam corrigir nos bastidores

Organizações devem tratar Salesforce, Google Workspace e aplicativos conectados como um único “domínio de explosão”. Defina escopos OAuth restritivos por padrão, imponha allowlists de IP para administração e acesso por API, e exija chaves de acesso com proteção por hardware para perfis privilegiados. Ative registros de eventos que captem concessões de tokens e exportações de dados. Se você usa Salesforce, habilite recursos de monitoramento, restrinja aplicativos conectados e bloqueie o acesso ao Data Loader em máquinas controladas.

Também vale formalizar um roteiro anti-vishing. Ao receber uma ligação “do suporte”, o procedimento deve ser: desligar, localizar o número oficial e retornar por um canal confiável. A equipe de segurança precisa treinar isso com simulações reais. O objetivo é criar reflexo, não culpabilizar. Some a isso perfis com menor privilégio, revisões periódicas de tokens e alertas automáticos para downloads incomuns ou concessões de permissão em massa.

Por que o Google está pressionando por chaves de acesso agora

Senhas vazam. Pessoas as reutilizam. Páginas de phishing copiam qualquer marca com facilidade. Chaves de acesso mudam a lógica: seu dispositivo prova posse por meio de um desafio criptográfico. A parte privada permanece no seu telefone ou numa chave física. O atacante não consegue “convencer” você a digitar isso numa página falsa. Mesmo que ele grave sua tela, não dá para reproduzir o aperto de mão criptográfico em outra máquina.

Você consegue configurar chaves de acesso na sua Conta do Google em “Segurança” e “Chaves de acesso”. Use a biometria do celular ou uma chave física compatível com FIDO2. Mantenha pelo menos dois métodos cadastrados para ter reserva caso um seja perdido. E revise caminhos de recuperação, removendo qualquer opção que você não gostaria que um invasor explorasse.

Sinais de que seu Gmail pode estar na mira

- Ligações ou chats não solicitados dizendo ser “Google Ads” ou “suporte do Google”, citando campanhas ou detalhes da sua empresa.

- Pedidos repetidos de 2FA que você não iniciou (fadiga de MFA para você aprovar por engano).

- Novos aplicativos OAuth surgindo na sua conta sem um motivo claro de negócio.

- Compartilhamentos inesperados no Drive ou convites de agenda vindos de conhecidos, em horários estranhos ou com contexto vago.

Se algo vier com pressa, pare. Golpistas dependem de urgência. Suporte legítimo espera você confirmar por um canal confiável.

Extras práticos para aumentar sua margem de segurança

Considere uma estratégia de senhas por “camadas”. Coloque e-mail, armazenamento em nuvem, banco e consoles administrativos no grupo “sem reutilização, 20+ caracteres, preferência por chaves de acesso”. Para o resto, use um gerenciador com entradas aleatórias e exclusivas. Isso diminui a chance de um único erro drenar toda a sua vida digital.

Faça uma simulação de phishing em casa ou no trabalho. Monte uma tela falsa de consentimento e observe quem clica; depois, treine os sinais de alerta: escopos amplos, publicador desconhecido e pedidos para “manter acesso quando você não estiver usando o app”. Essa opção costuma criar tokens de longa duração - exatamente o que um atacante procura.

Comentários

Ainda não há comentários. Seja o primeiro!

Deixar um comentário